1.정적분석

1. PEid 를 통해 무엇으로 만들어졌는지 확인

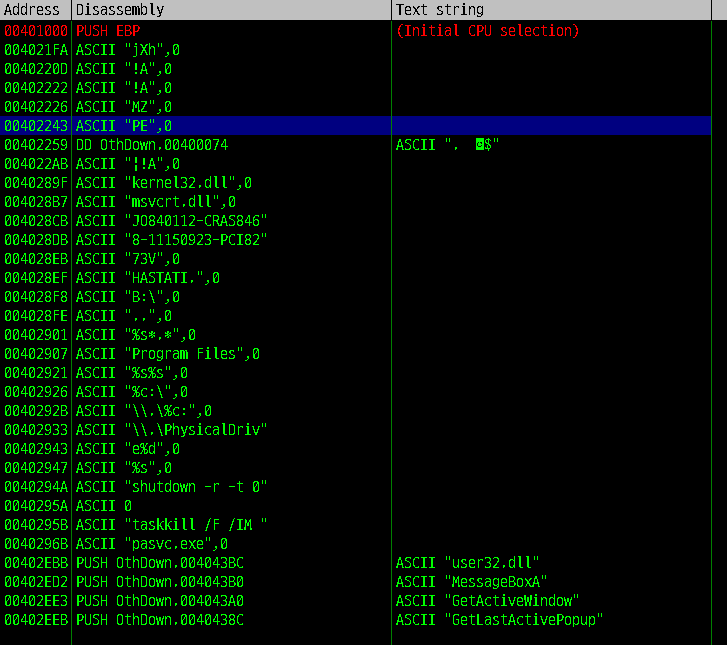

2. bintext를통해 메모장 정리

2.동적분석

3. 직접 실행해서 실행하기 전과 후를 비교.

processMonitor 실행

SystemExplorer로 무엇이 변했는지 확인

몇분 있다가 컴퓨터가 꺼지면서 디스크가 파괴된 것을 확인.

이렇게 프로세스 모니터를 통해 계속 분석을 반복하는 것이다.

3. 상세 분석

디버거 툴을 이용해 안에 내용을 살펴본다.

winhex를 통해 파괴된 디스크확인

전부 HASTATI로 변환되어있다.

'악성코드 분석' 카테고리의 다른 글

| 동적분석 툴 (0) | 2019.06.11 |

|---|---|

| AntiReversing (0) | 2019.06.05 |

| 패스워드 알아내기 (0) | 2019.06.04 |

| quiz를 통해 익숙해지기 (0) | 2019.05.22 |

| 어셈블리어 로 test.cpp 해석 (0) | 2019.05.21 |