동적 분석을 위해 쓰는 툴

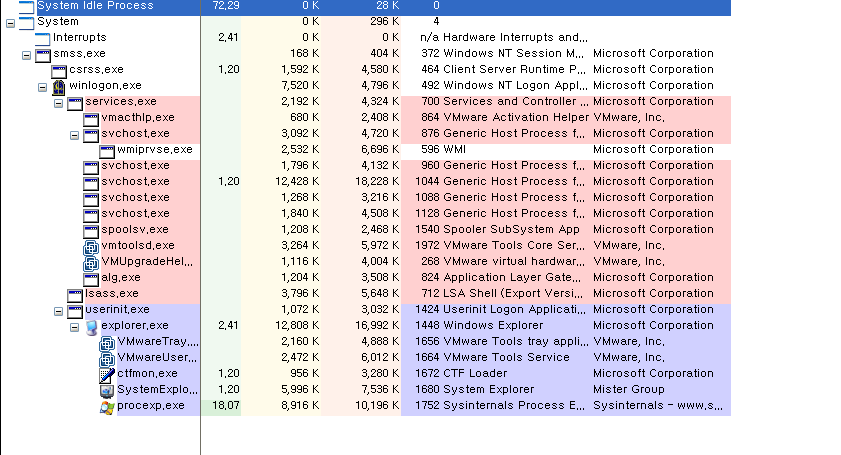

1. Process Explorer

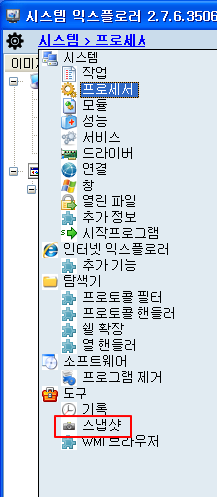

2. System Exeplorer

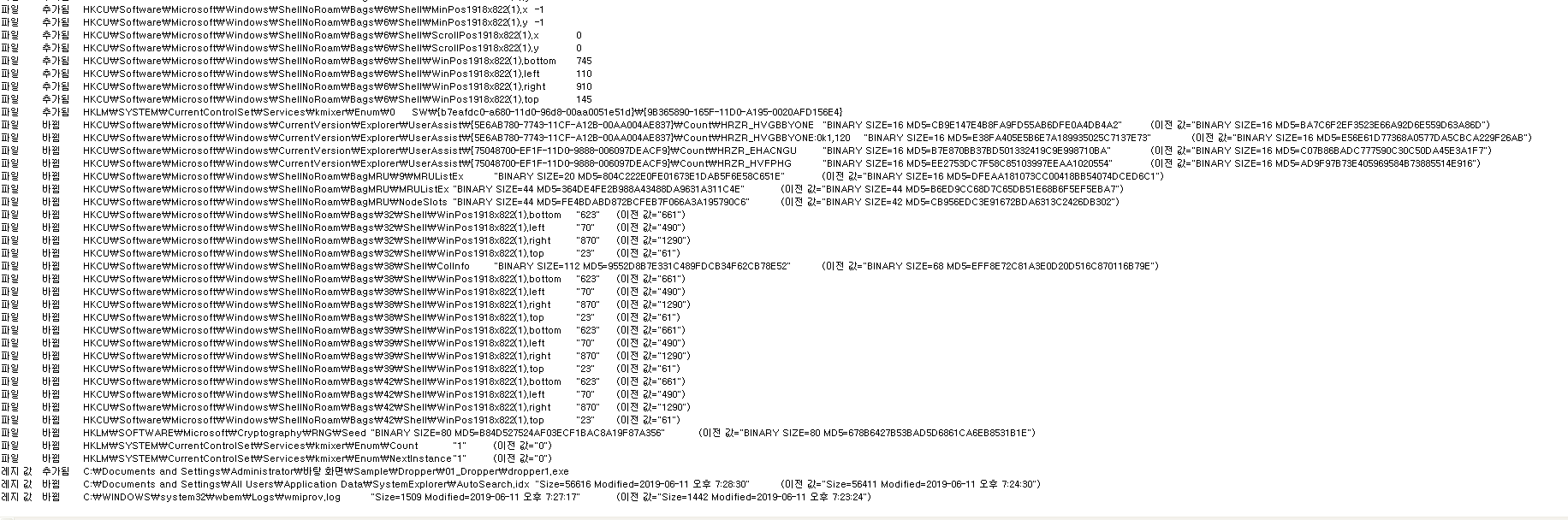

3. Process Monitor

프로세스 시작부터 끝부분을 분석

또다른 시스템 익스플로러로 보면

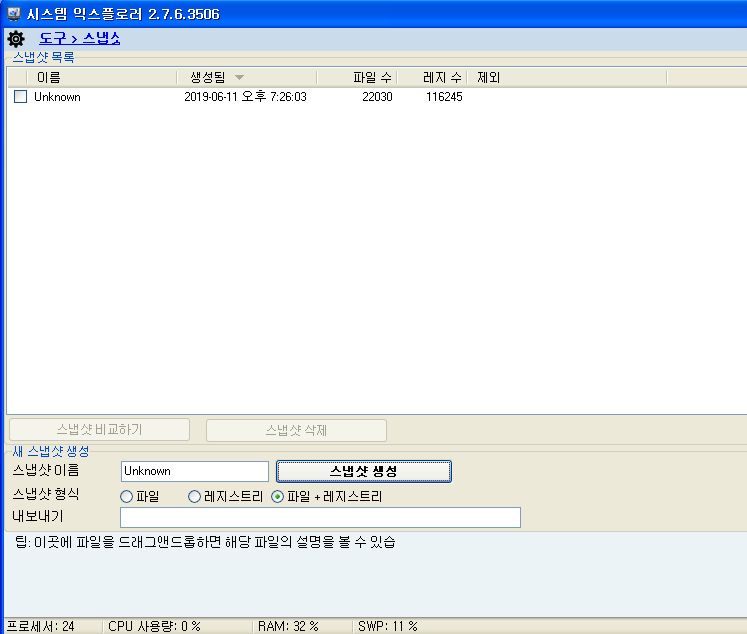

스냅샷

동적분석을 하기 전에 스냅샷을 통해 현재 상태를 찍고, 동적 분석 후 변화된 상태를 스냅샷 찍어 무엇이 추가되고 변했는지 확인할 수 있다.

'악성코드 분석' 카테고리의 다른 글

| 악성코드 분석법. (0) | 2019.06.12 |

|---|---|

| AntiReversing (0) | 2019.06.05 |

| 패스워드 알아내기 (0) | 2019.06.04 |

| quiz를 통해 익숙해지기 (0) | 2019.05.22 |

| 어셈블리어 로 test.cpp 해석 (0) | 2019.05.21 |