위의 파일을 디버깅툴로 실행시켜 사용자에게 입력값을 받아 실행하는 형태이기 때문에

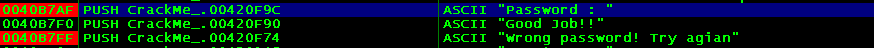

텍스트 스트링으로만 모아서 입력 받는 값의 시작부분과 틀린부분 사이를 break point를 걸고 실행.

따라서 답은 s68h90i50n

위와 같이

위의 값을 입력해보면

ucancrack이라는 문자열이나온다

정답:

ucancrack

소스로 변환해보면

이렇게 된다.

CrackMe03.exe

0.01MB

위의 exe파일을 소스로 변환하면

'악성코드 분석' 카테고리의 다른 글

| 동적분석 툴 (0) | 2019.06.11 |

|---|---|

| AntiReversing (0) | 2019.06.05 |

| quiz를 통해 익숙해지기 (0) | 2019.05.22 |

| 어셈블리어 로 test.cpp 해석 (0) | 2019.05.21 |

| Debugger사용법, 간단한test.exe파일을 통해 분석 (0) | 2019.05.17 |