yum -y install httpd*

yum -y install php

yum -y install mysql mysql-server php-mysql

service mysqld restart

mysql -u root -p

set password for root@localhost = password('새로운비밀번호');

update user set password=password('새로운비밀번호') where user='root';

vi /etc/httpd/conf/httpd.conf

402번째 줄 처음 메인 페이지를 index.php로 설정할 것이기 때문에 추가해준다.

service httpd restart //설정을 바꿨으니 재시작을 해준다.

vi /etc/php.ini

short_open_tag 옵션을 on으로 변경

short_open_tag 옵션이란 아래 코드를

<?php

echo $id;

?>

이런식으로 줄여쓰게 해주는 옵션이다.

<?=$id?>

service httpd restart //설정을 바꿨으니 재시작을 해준다.

vim /var/www/html/index.php //메인페이지 설정

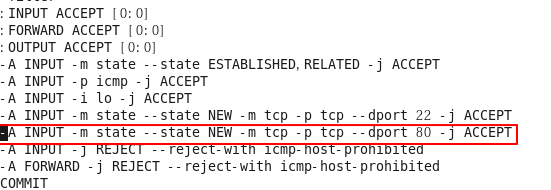

vim /etc/sysconfig/iptables

방화벽에서 http를 허용해준다

service iptables restart

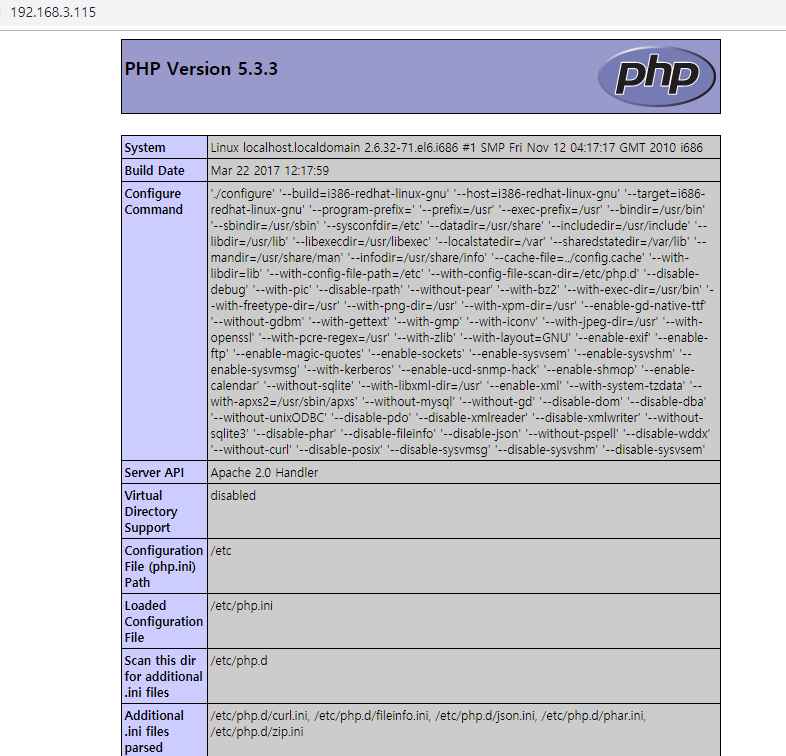

자신의 리눅스 ip를 입력해서 php info 화면이 뜨면 구축된 것이다.

이클립스, jdk를 ~/utill에 설치

jdk 설정법

압축을 푼 후, 아래 폴더 위치에 밑에와 같이 설정해 준다.

JAVA_HOME = jdk가 있는 위치이다.

vi /etc/profile

mv /usr/bin/java /usr/bin/java-old

source /etc/profile

java -version

eclipse 실행

eclipse 폴더에 들어가서 ./eclipse 실행

apache 경로에다가 놓는다고 설정./var/www

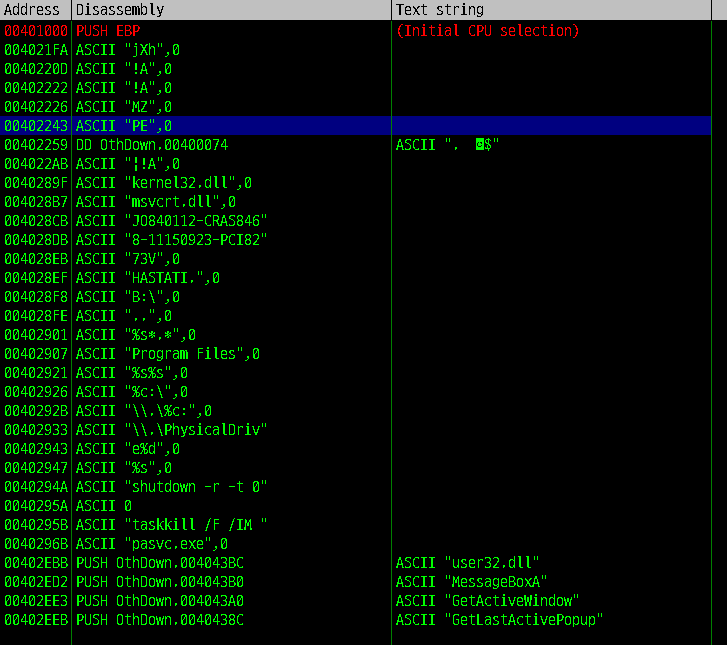

'모의해킹' 카테고리의 다른 글

| BOF (0) | 2019.07.04 |

|---|---|

| 취약 홈페이지를 통해 각종 공격 대응. (0) | 2019.06.28 |

| 취약한 홈페이지 구축 (0) | 2019.06.18 |